莜麥制粉成套設備的電氣信號裝置制造 河南永之祥機械的技術實踐

在現代糧食加工行業中,莜麥作為一種營養豐富的谷物,其制粉過程對設備性能提出了較高要求。河南永之祥機械設備有限公司,作為專業的糧食機械制造商,在莜麥制粉成套設備的研發與生產中,不僅注重機械結構的優化,更在電氣信號設備裝置的制造方面展現了深厚的技術積累與創新實力。

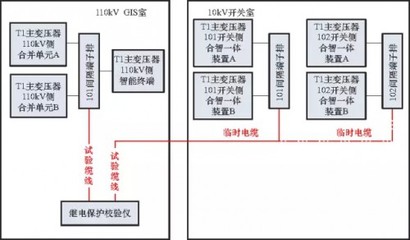

莜麥制粉成套設備通常包括清理、脫殼、研磨、篩分等多個環節,每個環節的高效協同離不開精準的電氣控制與信號監測。河南永之祥機械深諳此道,其制造的電氣信號設備裝置,旨在實現制粉流程的自動化、智能化與安全化。這些裝置主要包括傳感器、控制器、執行器及人機交互界面等核心組件,它們共同構成了設備運行的“神經系統”。

在傳感器方面,永之祥機械采用高精度物料流量傳感器、溫度傳感器和濕度傳感器,實時監測莜麥在加工過程中的狀態變化。例如,在清理階段,光電傳感器能有效識別雜質;在研磨環節,壓力傳感器可監控磨輥間隙,確保粉質細膩均勻。這些信號通過高速數據總線傳輸至中央控制器。

控制器作為核心大腦,永之祥機械通常選用可編程邏輯控制器(PLC)或工業計算機(IPC),并搭載定制化軟件。該軟件能根據莜麥的特性(如水分含量、顆粒硬度)自動調節設備參數,實現自適應加工。控制器還具備故障診斷功能,一旦檢測到異常信號(如電機過載、堵塞風險),能立即觸發警報并執行保護性停機,最大限度減少損失。

執行器部分包括變頻電機、氣動閥門和伺服驅動裝置等,它們接收控制器的指令,精準調整設備運行速度、閥門開度等。例如,通過變頻技術調節風機風量,優化篩分效率;利用伺服系統控制喂料速度,保持生產線的穩定吞吐。

人機交互界面(HMI)則提供了直觀的操作體驗。永之祥機械設計的觸摸屏界面,能實時顯示各工段的信號數據、生產曲線和設備狀態,操作人員可輕松設定工藝參數、查看歷史記錄,并接收維護提醒。這種設計降低了操作門檻,提升了管理效率。

永之祥機械在電氣信號裝置的制造中,嚴格遵循工業安全標準。裝置具備抗干擾能力,能在粉塵、振動等復雜環境下穩定工作;線路布局合理,采用屏蔽電纜與接地保護,防止信號衰減或誤觸發。公司還提供全面的調試與培訓服務,確保用戶能充分發揮設備性能。

河南永之祥機械在莜麥制粉成套設備的電氣信號裝置制造上,融合了傳感技術、自動控制與信息化管理,不僅提升了制粉的精度與效率,更推動了糧食加工行業向智能化轉型。隨著物聯網與大數據技術的深入應用,永之祥機械有望進一步優化信號系統,實現更高效的遠程監控與預測性維護,為健康食品生產提供堅實的技術支撐。

如若轉載,請注明出處:http://m.weblist.cn/product/80.html

更新時間:2026-05-26 23:42:09